„Dell“ nešiojamuosius kompiuterius su pavojingų šaknų sertifikatu, štai, kaip išbandyti kompiuterį (atnaujinta)

Saugumas / / March 18, 2020

Savaitgalį buvo nustatyta, kad „Dell“ paslėpė „rootkit“ sertifikatą, vadinamą „eDellRoot“, kad padėtų klientų palaikymui. Štai kaip užsikrėsti.

Atnaujinimas 1015 24 24: „Dell“ reaguoja į saugos problemas:

„Dell“ oficialiai atsakė į „eDellRoot“ problemą Palaikymo dienoraštis. Jis išleido vadovą: „eDellRoot“ pažymėjimo pašalinimo instrukcijos taip pat a mažas naudingumas (tiesioginė nuoroda), kuri automatiškai pašalins jus.

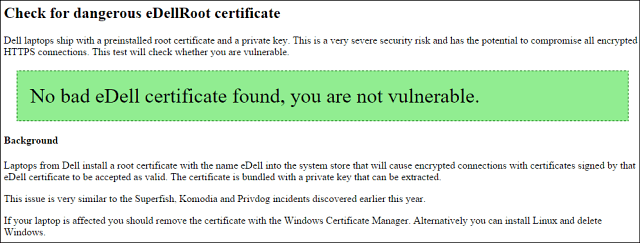

Galite patikrinti, ar turite „eDellRoot“ sertifikatą, spustelėdami šią nuorodą (kurį paaiškiname žemiau). Jei turite, siūlome perskaityti „Dell“ tinklaraščio įrašą, atsisiųsti PDF ir vadovautis instrukcijomis, kaip atsikratyti jo.

Taip pat verta paminėti, kad šiandien mes sužinojome, kad tai ne tik nešiojamųjų kompiuterių (apie kuriuos mes iš pradžių pranešėme) problema. Tiesą sakant, tai yra visų „Dell“ kompiuterių formos veiksnių problema. Jei turite „Dell“ asmeninį kompiuterį, turėtumėte patikrinti, ar jūsų sistemoje yra „eDellRoot“. Visą istoriją skaitykite mūsų pranešime žemiau.

„eDellRoot“ sertifikato saugos rizika

Pasirodo, kad tai yra dar vienas dejà vu, „Dell Inc“, kuris buvo atrastas per savaitgalį, (nuo rugpjūčio mėn.) Paslydo „rootkit“ sertifikatas, vadinamas „eDellRoot“, siekiant padėti tai, kas, bendrovės teigimu, yra lengvesnė prieiga prie jų palaikymo paslaugų klientų. „Reddit“ plakato, kuris eina vardu, žinutė rotorinis berniukas paskelbė išsamią informaciją apie atradimą populiarioje socialinės žiniasklaidos svetainėje.

Iš Dell gavau blizgantį naują XPS 15 nešiojamąjį kompiuterį, o bandydamas išspręsti problemą sužinojo, kad ji buvo iš anksto pakrauta su savarankiškai pasirašyta pagrindine CA (sertifikatų tarnyba) vardu „eDellRoot“. Kartu su juo atsirado jos privatus raktas, pažymėtas kaip neeksportuojamas. Vis dėlto neapdorotą asmeninio rakto kopiją vis dar įmanoma gauti naudojant kelis turimus įrankius (naudojau „NCC Group“ įrankį „Jailbreak“). Trumpai aptarę tai su kuo nors kitu, kuris taip pat tai atrado, nusprendėme, kad jie gabena kiekvieną nešiojamąjį kompiuterį, kurį jie platina su tuo pačiu šakniniu sertifikatu ir asmeniniu raktu, labai panašiu į tai, ką „Superfish“ padarė „Lenovo“ kompiuteriai. Nepažįstamiems tai yra didelis saugumo pažeidžiamumas, keliantis pavojų visiems naujausiems „Dell“ klientams. Šaltinis

Tiesiog atnaujinęs „Lenovo“ sulaukė didžiulio atgarsio, kai buvo aptikta, kad įmonė įkėlė panašų „rootkit“ sertifikatą vadinamas superžuvėmis pasirinktuose „Lenovo“ įrenginiuose. Bendrovė sulaukė tiek blogos spaudos už šį poelgį, kad kai kurie teigė, kad įvykis tikriausiai sugadino ilgalaikę bendrovės, kaip populiaraus prekės ženklo, tarp vartotojų ir verslo, reputaciją. Kadangi „Lenovo“ yra Kinijai priklausanti įmonė ir pastaruoju metu apledėja politiniai santykiai su Kinija ir JAV, bendrovė nuo to laiko bandė atkurti pasitikėjimą vartotojais. Incidentas buvo toks blogas, kad „Microsoft“ turėjo padėti sutvarkyti išleisdami „Windows Defender“ apibrėžimo naujinimą, kuris padėjo pašalinti sertifikatą.

Iki šiol vartotojai pažeidžiamą sertifikatą rado „Dell Inspiron 5000“, XPS 15 ir XPS 13. Kadangi tai yra nauja plėtra, ji gali būti ir kituose rinkoje esančiuose „Dell“ asmeniniuose kompiuteriuose.

Manoma, kad šis įvykis buvo tinkamas įspėjimas kitiems pardavėjams, tačiau akivaizdu, kad „Dell“, vienas iš trijų geriausių kompiuterių gamintojų, pateko į įtrūkimus. Bendrovė bando viską pakeisti jau paskelbdama šį pranešimą žiniasklaidai:

Klientų saugumas ir privatumas yra pagrindinis „Dell“ rūpestis ir prioritetas. Pastaruoju metu iškelta padėtis yra susijusi su „on-the-box“ palaikymo pažymėjimu, skirtu suteikti geresnę, greitesnę ir lengvesnę klientų aptarnavimo patirtį.

Deja, pažymėjime nustatyta netyčinė saugos spraga. Norėdami tai išspręsti, savo klientams teikiame instrukcijas visam laikui pašalinti pažymėjimą iš savo sistemų tiesioginiu el. Paštu, mūsų palaikymo svetainėje ir techniniame palaikyme.

Mes taip pat pašaliname pažymėjimą iš visų „Dell“ sistemų, einančių į priekį. Atminkite, kad ši problema neturės įtakos komerciniams klientams, kurie vaizduoja savo sistemas. „Dell“ iš anksto neįdiegia jokios reklaminės ar kenkėjiškos programos. Pažymėjimas nebus iš naujo įdiegtas, kai jis bus tinkamai pašalintas naudojant rekomenduojamą „Dell“ procesą.

Taip pat padarė „Dell“ atstovas pareiškimas „The Verge“ sakydamas: „Turime komandą, tiriančią esamą situaciją, ir atnaujinsime jus, kai tik turėsime daugiau informacijos“.

Kadangi nėra informacijos apie tai, kurioms sistemoms tai gali turėti įtakos, klientai turės gauti pagalbos iš „Dell“.

Ar rizikuoja jūsų „Dell“ kompiuteris? Štai kaip tai išbandyti

Jei norite sužinoti, ar tai gali turėti įtakos jūsų sistemai, galite patikrinkite šią svetainę sukūrė saugos žurnalistas Hanno Böckas, kad patikrintų jūsų sistemos buvimą.

Iki šiol atlikti tyrimai įrodė koncepcijų scenarijus, kai „eDellRoot“ būtų galima manipuliuoti ir naudoti galiojančius sertifikatus, galinčius sukelti išpuolius.